محتويات

١ مقدمة

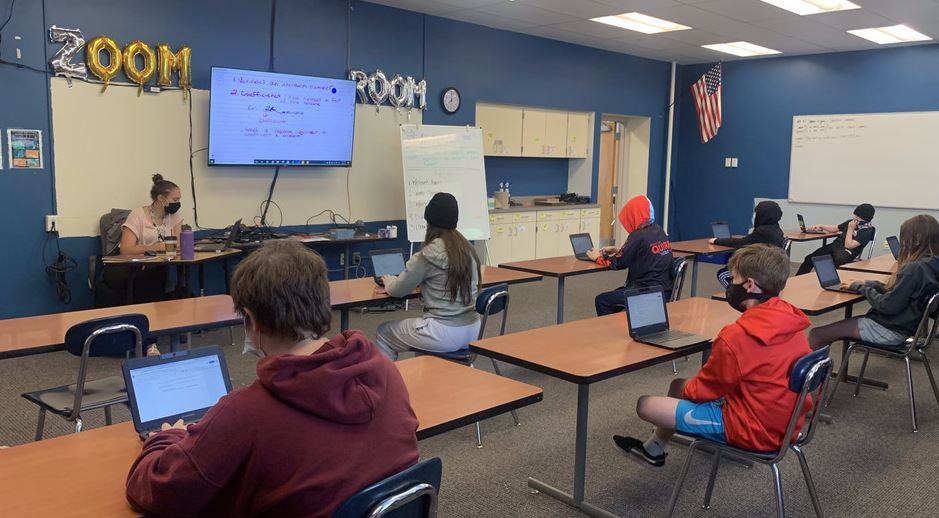

إن كنت تقرأ هذه السطور فأنت على الأرجح متصل بشبكة الإنترنت، وفي حال لم تكن خارج حدود العالم في السنوات الماضية فعلى الأغلب أنك تمتلك فهماً ولو بسيطاً لطريقة عمل الشبكة عموماً، وماذا تعني كلمات مثل ”موقع“ و”صفحة“، وبالطبع ستعرف صديق أي شخص يريد إيجاد أي شيء: محرك البحث غوغل الذي يوصلك إلى أي مكان تريد الوصول إليه وستجد نفسك تستخدمه طوال الوقت حتى عند الرغب بالوصول للمواقع المعتادة مثل فيسبوك وتويتر.٢ ما هي الإنترنت؟:

جوابك على هذا السؤال يعتمد على مستوى معرفتك التقنية أو مدى تعمقك واهتمامك بالبحث بهذا الشأن، فالجواب سيتراوح بين مجرد ”المكان الذي أستطيع الوصول فيه إلى فيسبوك“ إلى أجوبة أكثر دقة وأكثر تخصصاً لن تكون مهمة حقاً لشرح ما أريد أن أشرحه هنا. فما يهم أن تعرفه هو أنك الآن تقرأ هذا النص على ”الشبكة بعرض العالم“ (World Wide Web) أو اختصاراً ”الشبكة“ (Web) والتي هي جزء من الإنترنت لكنها ليست كامل الإنترنت بل يمكن القول إنها أشبه بالجزء السطحي من الإنترنت فقط، وهذا الجزء السطحي هو كل مكان يمكنك الوصول إليه ببساطة من محركات البحث دون الحاجة لبرمجيات إضافية أو أذون خاصة. بتشبيهنا للـ”ويب“ بالجزء السطحي فالتشبيه يوحي بوجود أجزاء أخرى من الإنترنت، وهذا الأمر صحيح، فبينما السطح يعرض المواقع المعتادة مثل فيسبوك وتويتر وويكيبيديا وغيرها، فهناك جزء غير ظاهر لا يمكنك الوصول إليه هو أشبه بالبنية التحتية لما تراه امامك، مثل رسائل البريد الإلكتروني الخاصة بالمستخدمين الآخرين ومحادثات فيسبوك والمكالمات الصوتية ومكالمات الفيديو عبر عشرات خدمات التواصل المباشر مثل واتساب وفايبر وويتشات وغيرها. وبالطبع أضف إلى ذلك المحتوى التلفزيوني المتاح فقط للأعضاء أو ملفات التخزين السحابي سواء للشركات أو الأفراد الآخرين، جميع ما ذكرته وأي شيء آخر لا تستطيع الوصول إليه من محركات البحث هو ببساطة الجزء العميق من الإنترنت أو ما يعرف باسم ”الشبكة العميقة“ (Deep Web). يمكن فهم الأمر بشكل أوضح ربما بتشبيه الإنترنت ككل بمدينة صناعية، فالأماكن التي تستطيع الوصول لها بسهولة مثل الشوارع والمرافق العامة والحدائق وغيرها هي الـ”ويب“ مع كون جزء منها سيكلفك المال للوصول إليها مثل المقاهي والمطاعم والتي هنا هي المواقع التي تتطلب اشتراكاً أو دفهاً مالياً مثل مواقع Netflix وHulu وShowTime وغيرها. بينما الأماكن التي لا تستطيع الوصول إليها مثل منازل الأشخاص الآخرين والملكيات الخاصة والمصانع والشركات وغيرها فهي ببساطة الشبكة العميقة (Deep Web) وفي حال لم تمتلك أذوناً خاصة فأنت لن تتمكن من الوصول إليها بالوضع العادي.٣ ما هي الشبكة المظلمة؟:

بالنسبة للكثيرين الذين سمعوا عن المواقع المخيفة لتجارة المخدرات والمنتديات الخاصة بمحبي التعذيب ربما أو حتى المقاطع الإباحية غير القانونية والمحظورة فكثيراً ما يتم استخدام مصطلح الشبكة العميقة (Deep Web) لهذه الغاية مع التأكيد على كونها كبيرة جداً وأكبر من الجزء الظاهر من الإنترنت. ومع أن الجزء الثاني صحيح من حيث كون الشبكة العميقة أكبر بكثير من الشبكة السطحية، فالجزء الأول الخاص بكون الشبكة العميقة مكونة من مواقع خفية للأمور الإجرامية وغير القانونية مضلل نوعاً، فالمكان الذي يحتوي هذا النوع من المواقع يسمى الشبكة المظلمة (Dark Web) وعلى عكس ما يروج له من حيث الحجم الهائل، فالشبكة المظلمة صغيرة جداً ولا يمكن مقارنتها أبداً بالحجم الهائل للشبكة السطحية مثلاً. الشبكة المظلمة في الواقع هي جزء من الشبكة العميقة، ومن هنا يأتي سوء الفهم الحول المصطلحين، فأي مكان لا تستطيع الوصول إليه باستخدام متصفح إنترنت معتاد ومحرك بحث يعد جزءاً من الشبكة العميقة. وبالنسبة للشبكة المظلمة فالأمر واضح هنا، فإن كنت تنوي الدخول فمتصفح الإنترنت الخاص بك مثل Google Chrome أو Mozilla Firefox لن يفيدك في الأمر، واستخدام Google لن يوصلك إلى موقع على الشبكة المظلمة بل تحتاج لبرمجية خاصة معروفة باسم Tor Browser (سأشرح سبب الحاجة لها ومصدر اسمها في الفقرة التالية) لتتمكن من الوصول إلى تلك المواقع التي تأتي بشكل مختلف عما اعتدته، فهي لا تأتي بلواحق مثل .com و.net و.org بل تنتهي بلاحقة .onion وبدلاً من كون اسم الموقع هو عنوانه، فالعنوان يأتي على شكل رمز من 16 رمزاً يبدو عشوائياً تماماً.٤ ما المميز إذاً في الشبكة المظلمة لتكون مكاناً يقصده البعض بدلاً من الويب المعتاد؟:

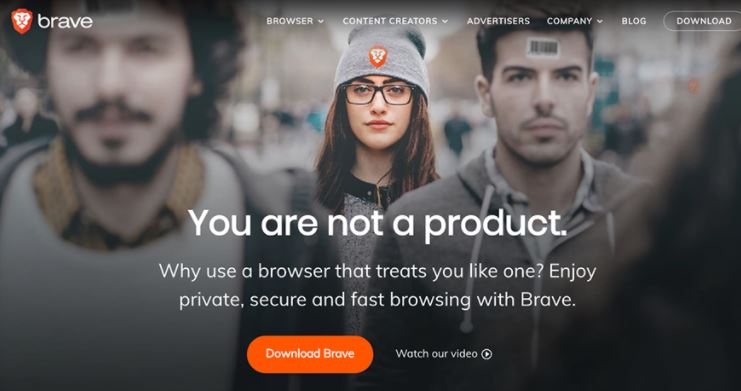

لا أحد سيكلف نفسه عناء الاتصال الأبطئ من المعتاد واستخدام برمجيات إضافية للوصول لما هو متاح دون هذا العناء. الجواب ببساطة هو التخفي، ففي حال كنت على الإنترنت المعتاد ببساطة أنت مكشوف للعديد من الجهات، فمزود الخدمة يعرف تماماً أي مواقع تستخدم والوقت الذي تقضيه متصلاً، والمواقع بحد ذاتها تمتلك الوصول إلى موقعك الجغرافي التقريبي وكثيراً ما تتبع المواقع الأخرى التي تتصفحها ونوع الجهاز الذي تتصفح منه وإصدار النظام والمتصفح المستخدم. هذه الأمور ليست حالات خاصة، بل هي الحالة المعتادة، ففي أي وقت تتصفح فيه الإنترنت هناك الكثير من الأطراف التي تمتلك الوصول لبعض معلوماتك الأساسية ونظرياً يمكنها تتبعك حتى. لكن في الجانب المظلم (من الويب وليس من عالم Star Wars) الأمور مختلفة، ومعلوماتك الأساسية غالباً محمية، وتتبع نشاطك الإلكتروني من قبل مزود الخدمة مثلاً أو من قبل الحكومة أمر شبه مستحيل، كما أن معرفة المواقع بمعلوماتك أمر مستبعد إلى حد بعيد، لذا بالنسبة لمحبي الخصوصية أو المرغمين عليها (كممارسي النشاطات غير الشرعية) فالشبكة المظلمة هي المكان الأفضل للتخفي بعيداً عن أعين المراقبين. بالطبع، فمستوى الأمان العالي للاتصالات المستخدمة للوصول للشبكة المظلمة لا يأتي من الفراغ، بل له أسباب سأشرحها في الفقرة التالية.٥ كيف تعمل الشبكة المظلمة؟:

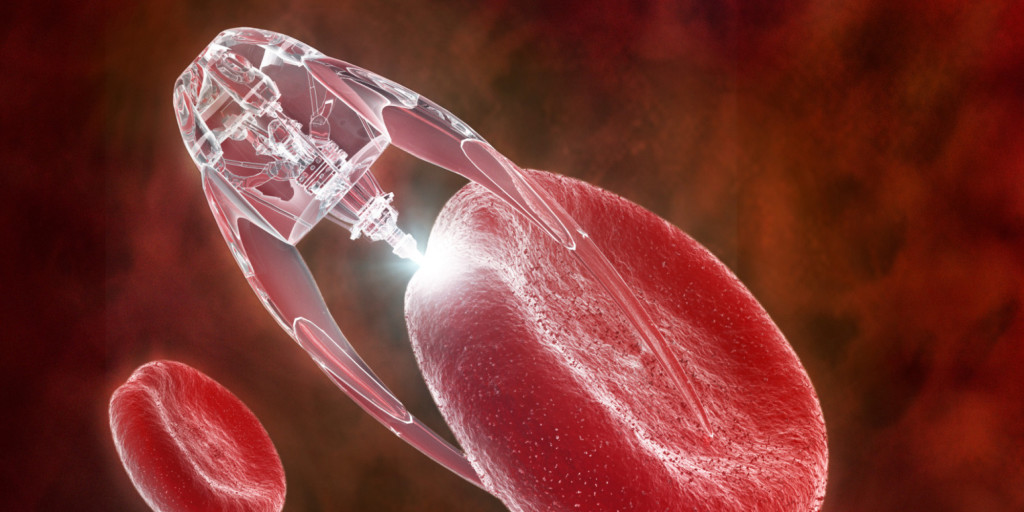

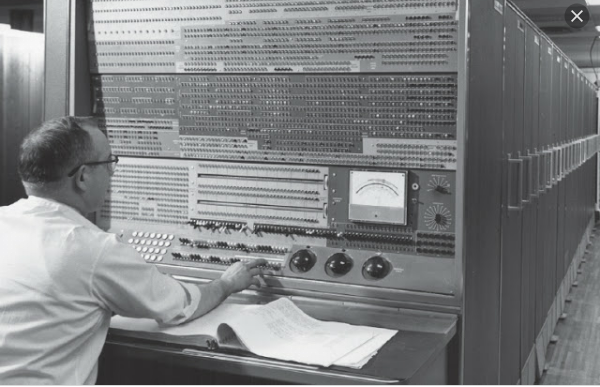

طبقة فوق طبقة فوق طبقة../تماماً كما البصلة. كما معظم التقنيات الحديثة، بدأت التقنية المستخدمة في الشبكة المظلمة من الولايات المتحدة الأمريكية ومن مشروع حكومي أصلاً، فالغاية كانت إيجاد وسيلة آمنة تماماً لاتصالات الاستخبارات الأمريكية في منتصف التسعينيات، وعلى مدار 7 سنوات لاحقة تم تطوير تقنية باسم ”التوجيه البصلي“ (The Onion Routing) في مختبرات الأبحاث البحرية للولايات المتحدة (United States Naval Research Laboratory) ومن ثم من قبل وكالة مشاريع الدفاع البحثية المتقدمة (Defense Advanced Research Projects Agency) المعروفة اختصاراً بـDARPA./ما تم تطويره حينها كان أمراً أساسياً سواء للشبكة المظلمة بحد ذاتها أو حتى لتقنية Torrent لتحميل الملفات ومشاركتها. مبدأ تقنية ”التوجيه البصلي“ بسيط إلى حد بعيد، فهو يعتمد على إرسال المعلومات مغلفة بعدة طبقات مختلفة من الحماية بحيث أن الطبقات المتتالية تشبه الطبقات المتعددة للبصلة (ومن هنا يأتي أصل التسمية) بحيث أن المعلومات لا ترسل بشكل مباشر من المرسل إلى المستقبل، بل يتم إعادة توجيهها عدة مرات عبر مجموعة من المحطات التالية بحيث أن المرسل هو الوحيد الذي يعرف المستقبل النهائي وكل من المحطات في المنتصف تعرف المحطة السابقة والتالية فقط مما يضمن أن المرسل الأصلي لا يمكن تعقبه بسهولة. لتبسيط المفهوم يمكن تخيل الأمر كطرد بريدي مغلف بعدة أغلفة متتالية (طبقات متعددة كما البصلة) ولنفرض أن الطرد سيتم إرساله من دمشق ويراد إيصاله إلى القاهرة في النهاية. بدلاً من إرسال الطرد مباشرة يتم إرساله إلى نيويورك أولاً حيث يزال أول غلاف ويكون الغلاف الذي تحته يقتضي إرساله إلى بغداد وهناك يفتح هذا الغلاف أيضاً ليتم إرساله مجدداً إلى الجزائر فالخرطوم فمجموعة أخرى من المدن مثلاً ليصل أخيراً إلى القاهرة. هذه الطريقة تعني أن أي شخص يعترض ما هو مرسل خلال طريقه لن يستطيع معرفة المصدر الأصلي أو الوجهة النهائية له مما يعني أن المعلومات تبقى آمنة إلى حد بعيد وأكثر بكثير من الأساليب التقليدية للحماية. بالطبع فهذا النوع من الحماية لا يأتي دون آثاره الجانبية، فاستخدام حماية كهذه يعني بطئاً أكبر بكثير في الاستجابة من الموقع المطلوب، فمهما كانت سرعة الاتصال كبيرة سيكون هناك تأخير لا مفر منه نتيجة مرور المعلومات بالعديد من المحطات ريثما تصل للهدف النهائي. كما أن هذه المحطات ليست مخدمات في الواقع، بل هي أجهزة حواسيب أو هواتف الأشخاص الآخرين المتصلين ضمن الشبكة، أي أنه عند اتصالك بشبكة تعتمد التوجيه البصلي فأنت تمرر معلوماتك عبر أجهزة مستخدمين آخرين لتمويهها، ومعلومات المستخدمين الآخرين تمر بحاسوبك أو هاتفك أيضاً لتمويهها وإعادة توجيهها.

.jpg)